UBA im SOC - bitte was?

UBA im SOC - bitte was?

Im Zusammenhang mit unserem Security Operation Center werden wir oft nach der genutzten SIEM Technologie befragt. Wenn es dann um die Vorteilskommunikation geht, fällt häufig der Begriff „User Behaviour Analytics“ und oft ist nicht ganz klar, was eigentlich so genial daran ist.

Mit diesem Artikel wollen wir etwas Licht ins Dunkel bringen.

Das UBA, manchmal auch UEBA(User Entity Behaviour Analytics) genannt, ist in erster Linie eine Software-Kategorie, die Cyber-Security Teams dabei unterstützt, Insider-Bedrohungen zu identifizieren und abzuwehren.

Diese Bedrohungen sind schwer zu identifizieren und können dabei großen Schaden anrichten. Damit das System überhaupt erkennen kann, was gefährlich ist und was nicht, muss das System lernen.

Mögliche Bedrohungen durch Insider:

- Missbrauch priviligierter Konten

- Rechteausweitung (Privilege Escalation)

- Datenexfiltration

- Anomales Verhalten

- Kompromittierung von Anmeldeinformationen

Wie funktioniert UBA und welche Daten werden eigentlich ausgewertet?

Vorrangig werden Datenquellen korreliert, die von Benutzern, Geräten, Systemkonten und privilegierten Konten stammen. Durch die Korrelation werden Anomalien aufgedeckt und das auch über längere Zeiträume. Das System lernt alle Verhaltensmuster und kann dadurch auch potenzielle Bedrohungen aufspüren, wenn sich diese Muster auffällig ändern.

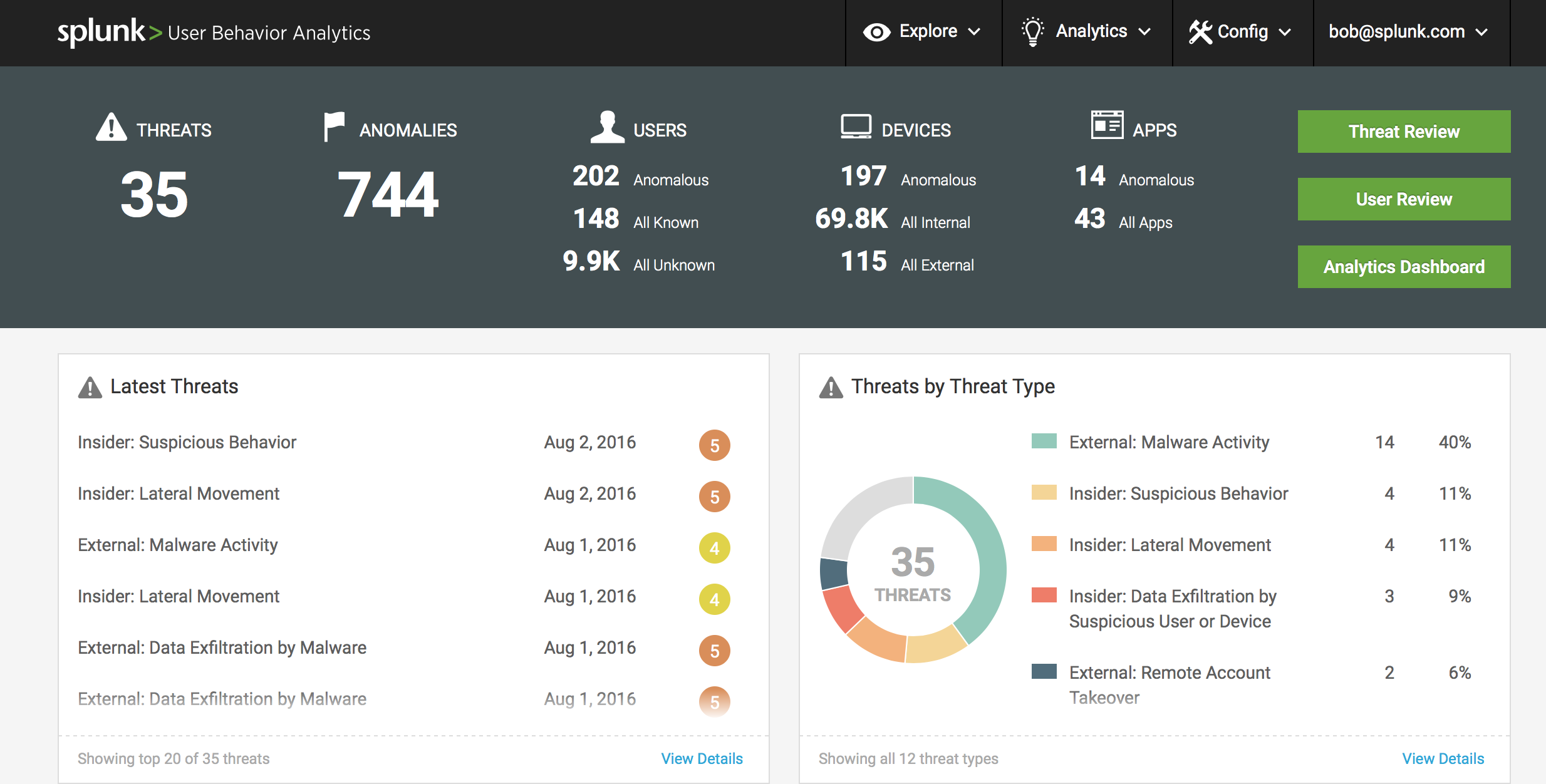

Eine UBA-Lösung erstellt Basiswerte für das Normalverhalten für alle Benutzer, Geräte, Anwendungen, privilegierte Konten und freigegebene Dienstkonten und erkennt dann Standardabweichungen von der Norm. Anschließend weist das Tool einen Wert zur Risikoeinstufung der betreffenden Bedrohung, so dass das Unternehmen nicht nur täglich Benachrichtigungen überprüfen kann, sondern auch die schlimmsten böswilligen User beobachten und vorbeugende Maßnahmen ergreifen kann. Zu sehen ist das alles in Echtzeit im Dashboard:

Das Tool liefert dann eine Liste von zu behebenden Bedrohungen sowie zugehörige Beweise, die erklären, warum eine bestimmte Bedrohung beachtet werden sollte. Diese Liste ist in erster Linie von Sicherheitsanalysten zu prüfen. Abhängig vom Ansatz der UBA-Lösung können auch automatisierte Reaktionen als Regelwerk implementiert werden. So lernt das System stetig dazu.

Das System lernt?

Machine Learning spielt hier eine entscheidende Rolle. Analysetools, die auf Machine Learning-Algorithmen basieren, erfordern keine Signaturen oder menschliche Analysen und ermöglichen die Erstellung von Profilen zum Verhalten mehrerer Entitäten sowie Peer-Gruppen-Analysen. Dies eröffnet differenziertere Monitoring- und Reaktionsfähigkeiten für UBA.

Mit Machine Learning können Analysten und SOC-Teams (Security Operations Center) schnelle Untersuchungen durchführen, aussagekräftige Erkenntnisse gewinnen, die Kernursache eines Incidents ermitteln, sich auf historische Trends stützen und Ergebnisse austauschen, ohne durch Tausende von Benachrichtigungen und Fehlalarmen behindert zu werden. Einfach ausgedrückt, können Unternehmen die Erkennung beschleunigen, die Auswirkungen analysieren und schnell auf Security-Incidents reagieren.